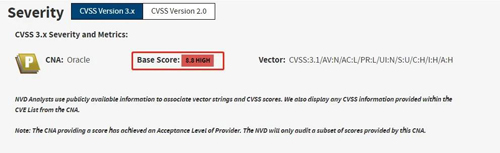

2021年1月19日,Oracle官網正式公布由安華金和數據庫安全實驗室(DBSec Labs)發現并提交的Oracle數據庫高危漏洞 CVE-2021-2035,CVSS危害評分高達8.8,在當日的“Oracle數據庫服務器風險列表”中排名第一!

該漏洞存在于Oracle數據庫的默認配置中,且黑客等不法分子僅需較低權限即可利用該漏洞發起遠程攻擊,并導致服務器崩潰。由于該漏洞“易被利用且危害性極大”,安華金和特此提醒廣大Oracle數據庫用戶,請及時進行版本更新以修復該漏洞。

漏洞影響

Oracle數據庫中檢查兼容性的函數存在堆棧溢出漏洞。當Oracle數據庫試圖解析XML文件中元素的值時,函數發生溢出,溢出數據將覆蓋返回地址,最終導致返回地址被攻擊者所利用。

防范措施

建議 Oracle Database Server 12.1.0.2 / 12.2.0.1 / 18c / 19c 四個版本的用戶及時登錄Oracle官網,下載并安裝最新版本,以修復該漏洞。

漏洞詳情

如需了解更多漏洞詳情,可參閱Oracle官網于2021年1月19日發布的完整公告信息,網址如下:

www.oracle.com/security-alerts/cpujan2021.html

www.oracle.com/a/tech/docs/cpujan2021cvrf.xml

關于DBSec Labs

安華金和數據庫安全實驗室成立于2010年11月,是中國第一批成立的、規模化的數據庫安全研究機構,是具備“國際數據庫漏洞挖掘能力”的專業實驗室,也是國內首個針對數據庫漏洞進行系統分類與定性分析的專業團隊。

截至目前,安華金和數據庫安全實驗室向IBM、Oracle、Informix、DB2、MongoDB及達夢、人大金倉、Gbase等國內外主流數據庫廠商提交并獲認證的數據庫漏洞累計高達109個(含國際漏洞36個,國內漏洞73個),其中包括1個超高危漏洞、41個高危漏洞,43個中危漏洞,12個低危漏洞;累計復現數據庫漏洞 74個,其中高危漏洞 23個,中危漏洞 29個,低危漏洞 5個,未定級漏洞 17個。

作為一支能夠獨立且持久針對數據庫漏洞、數據庫攻擊技術模擬與數據庫安全防護技術進行研究的專業隊伍,DBSec Labs重點圍繞數據庫自身、數據庫使用環節存在的安全漏洞,以及黑客如何利用數據庫漏洞對客戶信息資產進行侵害等問題,分析研究防御手段以降低數據庫安全風險,實現對數據資產的有效保護。

擴展閱讀

安華金和DBSec Labs 再獲“年度杰出安全實驗室”稱號